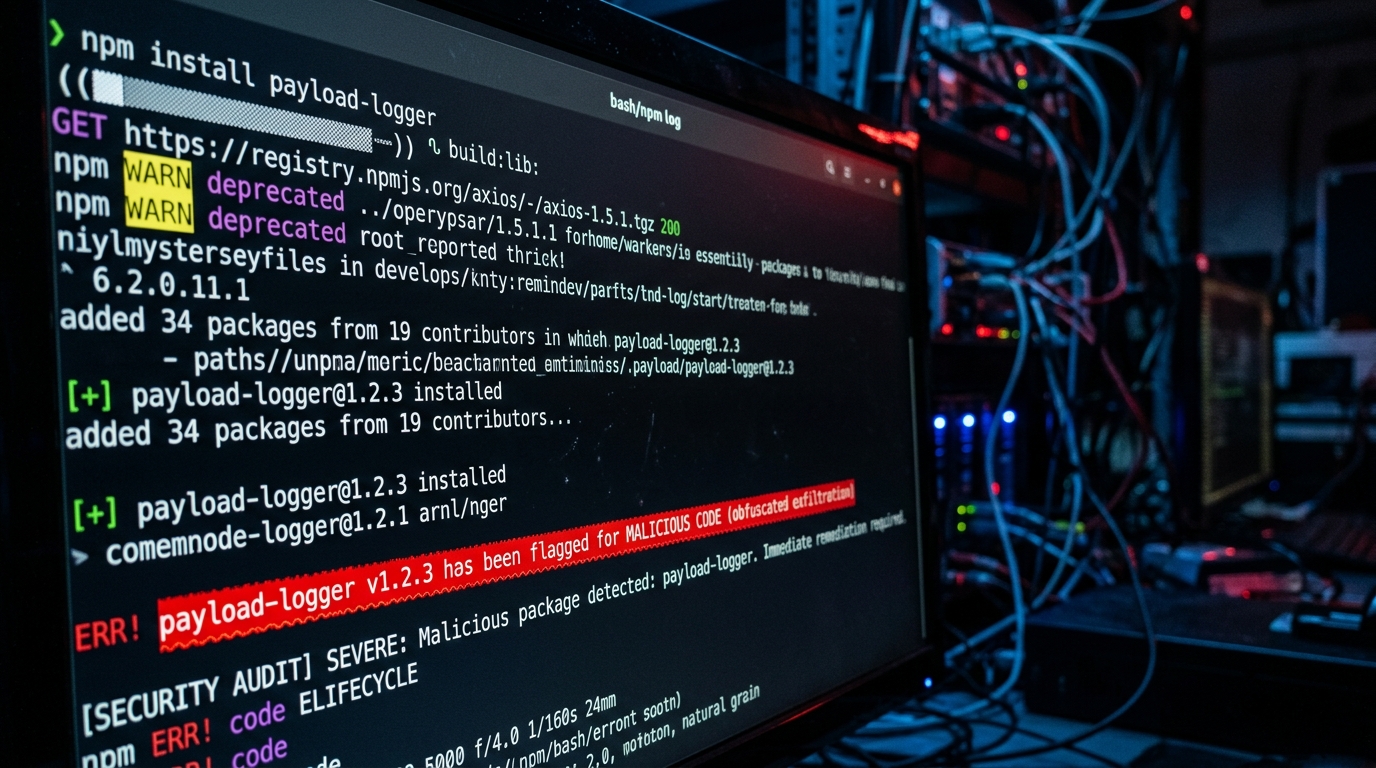

Un pachet PyPI aparent inofensiv, folosit de peste un milion de ori pe lună, a furat în tăcere credențialele utilizatorilor. Pachetul se numește elementary-data și, conform Ars Technica, atacatorul a exploatat o vulnerabilitate în GitHub Actions workflows pentru a publica o singură versiune malițioasă (0.23.3), compromiță astfel un instrument altfel legitim care colecta și transmitea date sensibile fără știrea nimănui. Este unul dintre cele mai clare exemple recente de atac supply chain - un tip de amenințare care lovește nu produsul final, ci infrastructura invizibilă din spatele lui.

Ce este elementary-data și cum a funcționat atacul

Elementary-data este un pachet din ecosistemul Python, publicat pe PyPI, registrul principal de pachete Python. Este un CLI folosit pentru monitorizarea calității datelor în sisteme ML, iar astfel de pachete sunt blocuri de cod reutilizabile pe care developerii le integrează în propriile proiecte pentru a economisi timp. Cu un milion de descărcări lunare, elementary-data nu era un proiect obscur - era parte din fluxul normal de lucru al unui număr semnificativ de echipe de dezvoltare software.

Conform raportului publicat de Ars Technica, pachetul era legitim de ani de zile. Atacatorul a exploatat o vulnerabilitate în GitHub Actions workflows pentru a publica versiunea 0.23.3, singura versiune malițioasă, care colecta credențialele utilizatorilor și le transmitea către o destinație externă controlată de atacatori. Mecanismul este specific unui atac de tip supply chain, adică un atac care nu vizează aplicația ta direct, ci una dintre dependențele pe care le folosești - o unealtă pe care o consideri sigură pentru că e populară și aparent bine întreținută. Incidentul a fost identificat și rezolvat în aproximativ 12 ore.

Acesta este motivul pentru care astfel de atacuri sunt atât de periculoase: nu există niciun comportament suspect vizibil la nivelul aplicației tale. Codul malițios rulează undeva în adâncimea stack-ului, iar tu nu ai niciun motiv să îl suspectezi.

De ce este îngrijorător la scară mai largă

Atacurile supply chain au devenit una dintre cele mai eficiente metode de compromitere a sistemelor la scară largă tocmai pentru că exploatează încrederea. Ecosistemul open source funcționează pe baza unui principiu simplu: codul văzut de mulți ochi este mai sigur. Dar această logică se prăbușește atunci când un pachet malițios reușește să se strecoare printre mii de dependențe verificate.

Nu este prima dată când PyPI devine vector de atac. Comunitatea de securitate a documentat zeci de cazuri similare în ultimii ani - de la pachete cu typosquatting (nume aproape identice cu unele populare) până la preluarea controlului asupra unor pachete legitime abandonate de menținătorii originali. Cazul elementary-data se înscrie în acest pattern alarmant: un pachet real, cu audiență reală, compromis pentru a deveni armă.

Impactul potențial al unui milion de descărcări lunare este greu de cuantificat. Fiecare descărcare înseamnă un proiect, o echipă, o bază de utilizatori expusă. Dacă pachetul era integrat în aplicații cu autentificare, credențialele colectate puteau include parole, token-uri de sesiune sau chei API.

Ce faci dacă ai folosit elementary-data

Dacă lucrezi cu Python și elementary-data apare în fișierele tale requirements.txt sau pyproject.toml, pașii imediat următori sunt esențiali. În primul rând, verifică dacă pachetul este prezent în proiectele tale folosind comanda pip show elementary-data | grep Version. Dacă găsești versiunea 0.23.3, elimină-o imediat și auditează orice credențiale care ar fi putut trece prin acea aplicație.

Următorul pas este să schimbi parolele și să revoci token-urile API folosite în proiectele afectate. Dacă aplicația ta gestionează date ale altor utilizatori, ia în considerare notificarea acestora în conformitate cu reglementările GDPR sau cu politica internă de răspuns la incidente.

Pe termen lung, Ars Technica recomandă rularea regulată a instrumentelor pip-audit sau safety în proiectele tale și monitorizarea alertelor de securitate din registrul PyPI. Instrumente ca Dependabot sau Socket.dev pot automatiza parțial acest proces și pot semnala comportamente suspecte ale pachetelor înainte ca ele să producă pagube.

Atacurile supply chain nu vor dispărea. Dimpotrivă, s-ar putea ca pe măsură ce securitatea aplicațiilor finale devine mai robustă, atacatorii să se concentreze tot mai mult pe stratul de dependențe - invizibil, vast și adesea neglijat. Cazul elementary-data este un memento brutal că în lumea open source, încrederea trebuie câștigată, nu asumată.

TECH & AI28 APR. 2026

Pachetul open source cu 1 milion de descărcări care ți-a furat parola

Un pachet npm folosit de milioane de developeri ascundea cod malițios care trimitea parolele utilizatorilor către atacatori.

Redactia SOM

SOM NEWS